Framablog - Archives (janvier 2014)

Issu du monde éducatif, Framasoft est un réseau de sites web collaboratifs à géométrie variable dont le dénominateur commun est le logiciel libre.

Liens :

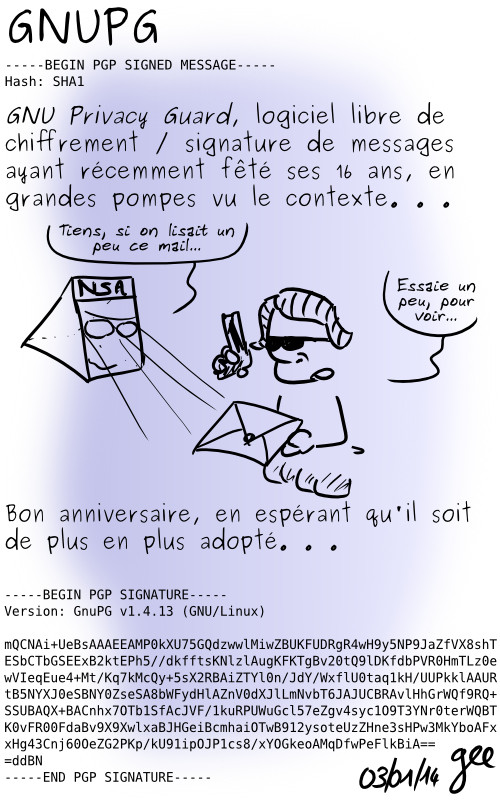

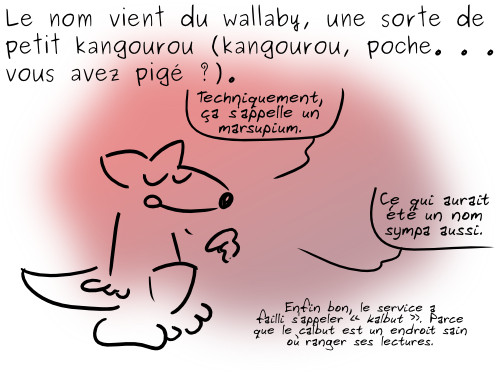

- Wallabag, le site officiel

- Framabag, l'instance de Framasoft

- Sondage Framadate (terminé) sur le nouveau nom (où apparaît « kalbut »).

Crédit : Simon Gee Giraudot (Creative Commons By-Sa)

Blog vraiment anonyme : mode d’emploi !

« Et si vous me trouvez, je serai vraiment très impressionné. »

Comment créer un blog anonyme

How to Start an Anonymous Blog

Anonyme (évidemment) - 26 janvier 2014 - Untraceable

(Traduction : crendipt, aKa, Diab, Penguin, Omegax, amha, nanoPlink, Paul, Scailyna, Scailyna, Asta, Unnamed, goofy, lamessen)

Introduction

Je crois qu’en suivant les étapes que j’expose dans ce billet, personne ne sera capable de dévoiler mon identité. Mon domaine peut être saisi et mon blog peut être fermé, mais je reste persuadé que mon identité restera un mystère.

Si je dis cela, c’est principalement parce que j’ai confiance dans un outil très important appelé Tor. Les développeurs et administrateurs des nœuds de Tor travaillent pour que chacun puisse être anonyme sur Internet. Tor est une sérieuse épine dans le pied pour la NSA et pour les autres organisations et pays qui font de l’espionnage sur Internet.

Vu que le réseau Tor rend très difficile l’identification des adresses IP et que l’enregistrement de domaines est désormais possible via Bitcoin, je n’ai à aucun moment besoin de fournir une quelconque information personnelle pour la mise en place de ce blog.

Outils et ressources

- Clé USB

- Système d’exploitation Tails

- Réseau Tor

- Bitcoins locaux - Acheter des bitcoins en espèces

- Comptes mail gratuits chez outlook.com et anonymousspeech.com

- Nom de domaine acheté chez IT Itch

- Site statique hébergé sur des pages GitHub

Tails / Tor

Tails est lancé depuis une clé USB qui inclut une partition chiffrée. Cette partition contient un porte-monnaie Bitcoin, le code source du blog et une base de données Keepass. Mes mots de passe pour des services tiers sont des mots de passe très forts générés aléatoirement. Avec Tails, il est difficile de se tromper, car toutes les connexions doivent obligatoirement passer par Tor. Par exemple, pour développer ce blog en local, je dois ajuster les règles du pare-feu pour autoriser les connexions locales au port 4000, télécharger un navigateur différent (Midori) et régler celui-ci pour qu’il n’utilise pas de serveur proxy. Le pare-feu bloque toutes les requêtes externes de Midori, mais je peux accéder à http://localhost:4000.

Donc, à moins d’agir de manière insensée, par exemple me connecter à StackOverflow au moyen de mon vrai compte Google et utiliser l’identifiant de « untraceableblog », je pense qu’il est quasiment impossible de me pister.

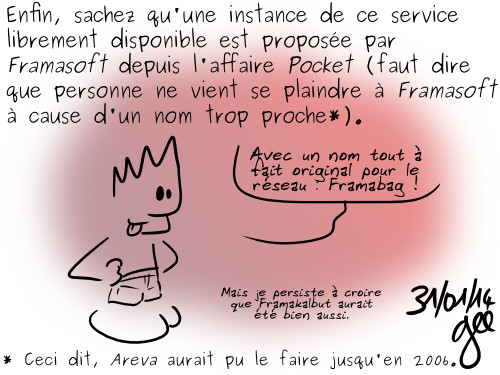

Je fais une sauvegarde de la clé USB sur mon ordinateur principal, sur un volume caché TrueCrypt. J’aime le concept des volumes cachés, j’ai l’impression d’être un putain d’espion. L’idée, c’est d’avoir un mot de passe factice qui déverrouille un faux dossier chiffré et un mot de passe réel pour déverrouiller le vrai dossier chiffré, sans qu’il y ait aucun moyen pour les autres de savoir lequel vous déverrouillez. Dans mon faux dossier chiffré, je garde ma base personnelle de Keypass, de cartes de crédit, et des scans de mon passeport et permis de conduire. Donc si quelqu’un me force à entrer mon mot de passe pour déverrouiller mon ordinateur et découvre que j’ai un volume TrueCrypt, il n’aura aucun moyen de savoir si j’ai entré le mot de passe réel ou bidon.

Cette fonctionnalité autorise une légère protection contre les tentatives d’extorsion de votre mot de passe par la force.

La plupart du temps, je cache la clé dans un endroit secret de la maison. Quand je dois aller quelque part et que je veux pouvoir mettre à jour ce blog, je le sauvegarde sur le volume caché, puis j’efface la clé de manière sécurisée et je peux l’emporter avec moi sans aucune crainte. C’est ce que je devrai faire jusqu’à ce que Tails intègre sa propre fonction pour les « volumes cachés ».

Messagerie électronique

J’ai créé un compte de messagerie gratuit sur Outlook.com et j’utilise anonymousspeech.com pour la vérification et la sauvegarde.

J’ai d’abord essayé Gmail, mais Google rend la création de compte très difficile quand on utilise Tor, à cause de la vérification par téléphone. C’est compréhensible, à cause des gens qui aiment créer un grand nombre de faux comptes pour envoyer du spam.

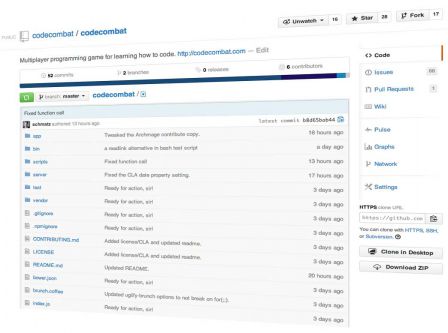

Blog

Ce blog est libre sur les pages GitHub, il utilise Octopress pour créer un site statique et j’ai installé le thème Page Turner. J’ai envoyé le contenu sur GitHub avec une clé SSH, bien entendu chiffrée et stockée sur ma clé USB.

Il me vient à l’esprit deux vecteurs susceptibles de vous donner des informations sur mon identité :

L’horodatage des messages

Le système d’exploitation Tails dispose d’une bonne stratégie pour forcer l’heure du système à être systématiquement en UTC. Mais si j’écris une série de billets dans les années à venir, vous pourriez en analyser l’horodatage pour déterminer mon fuseau horaire. Cependant, le site compilé indique uniquement la date. Par ailleurs, je voyage beaucoup (ou pas ?) ;)

Analyse de la fréquence des mots et caractères

Vous pourriez être capables de déterminer mon pays d’origine ou mon identité grâce à mes mots et mes phrases. Vous pourriez même trouver une corrélation avec les autres contenus que j’ai publiés en ligne sous ma véritable identité. Je contre cette possibilité en passant tous mes billets dans Google Translate. Je traduis dans une autre langue, puis en anglais et je corrige ensuite les erreurs. C’est parfait pour diversifier mon vocabulaire, mais j’aurais aimé que ça ne casse pas autant le Markdown et le HTML. Jusqu’ici vous pourriez croire que l’anglais est ma seconde langue. Mais laissez-moi vous assurer d’une chose : je n’ai jamais affirmé ni infirmé ce point.

Un des problèmes, c’est que Google peut voir mes messages originaux et probablement aussi la NSA. Si je voulais l’éviter, je pourrais poster des demandes de traductions anonymes et payer les traducteurs en bitcoins.

Statistiques

Les raisons de l’indisponibilité de Google Analytics vous sont données sous « Messagerie électronique ». À la place, j’ai choisi StatCounter.

Mais même si Google Analytics avait été disponible, je n’aurais pas utilisé une ID de suivi liée à mon identité réelle. Beaucoup de blogueurs anonymes ont été trahis par l’annuaire d’ID inversé proposé par Google.

Acheter des bitcoins avec le maximum d’anonymat

J’ai acheté les bitcoins en utilisant un compte anonyme créé via Tor. J’ai trouvé un vendeur qui souhaitait me rencontrer en personne et nous avons convenu d’un rendez-vous. Nous nous sommes rencontrés, je lui ai donné l’argent et il m’a transféré les bitcoins en utilisant son téléphone.

Acheter un nom de domaine avec des bitcoins

IT Itch est un registrar qui accepte les paiements via BitPay. Leurs noms de domaine sont assez chers,15 USD chacun, mais permettent un enregistrement totalement anonyme. Ce fut une démarche facile, mais il a fallu du temps pour que le domaine devienne actif (plus d’une heure). Une fois activé, j’ai configuré les enregistrements DNS pour GitHub Pages, et ensuite mon blog était accessible sur http://untraceableblog.com.

IT Itch a fait la grosse erreur de m’envoyer mon mot de passe en texte clair après la création du compte. PAS BIEN ! Si quelqu’un parvient à accéder à mon compte Outlook, il peut se connecter et détruire mon site. Donc j’ai effacé le message et changé mon mot de passe, et heureusement ils ne l’ont pas renvoyé par e-mail.

Comment je pourrais être découvert, 1ère partie

Pister les Bitcoins

En théorie, vous pouvez suivre la trace des transactions Bitcoins et découvrir mon identité. Toutefois, dans ce cas, il est très peu probable que même l’organisation la plus sophistiquée et la mieux financée puisse me découvrir.

Voyez-vous, j’ai acheté ces Bitcoins en utilisant un compte anonyme sur localbitcoins.com (créé en utilisant Tor). Nous avons convenu, le vendeur et moi, de nous rencontrer en personne, et j’ai payé en liquide. Pour dévoiler mon identité, il faudrait que vous puissiez casser les défenses de tous les services que j’ai utilisés ou bien travailler chez eux. Il faudrait par exemple :

- Accéder à la base de données de ititch.com et trouver l’identifieur de la transaction BitPay pour untraceableblog.com

- Accéder à la base de données de BitPay et trouver l’adresse Bitcoin qui a envoyé les Bitcoins pour cette transaction

- Accéder à la base de données de localbitcoins.com. Trouver l’adresse Bitcoin qui a envoyé les Bitcoins à BitPay, retracer la transaction jusqu’à ce que vous trouviez l’adresse localbitcoins du dépôt fiduciaire (!! Est-ce qu’il faut traduire escrow ou le laisser et mettre une explication du sens ?)

- À partir de l’adresse du dépôt fiduciaire, vous pourrez trouver le compte localbitcoins, et retrouver les messages que nous avons échangés pour nous rencontrer.

- Vous devrez vous rendre au point de rendez-vous et espérer qu’il existe des caméras de surveillance qui auraient pu nous enregistrer ce jour-là.

- Vous aurez enfin besoin d’accéder à la société de sécurité qui possède les enregistrements des caméras de surveillance, obtenir une bonne image de mon visage et faire tourner d’une façon ou d’une autre un logiciel de reconnaissance faciale pour découvrir mon identité. Travailler pour Facebook ou la NSA pourrait aider si vous avez réussi à parvenir à ce point.

Comment je pourrais être découvert, 2ème partie

Tout est hacké. Absolument tout.

Internet est une machine basée sur la confiance et il existe de nombreuses manières de briser cette confiance. Quelqu’un peut générer des certificats SSL de confiance pour n’importe quel domaine, exiger que son FAI route l’intégralité du trafic au travers de ces certificats, ou contrôler un grand nombre de nœuds Tor et réaliser des attaques par analyse de trafic. Je n’entrerai pas dans les détails mais si vous êtes intéressés, vous pouvez en apprendre davantage sur les attaques Tor :

- Comment la NSA attaque les utilisateurs de Tor / Firefox avec quantum et FOXACID

- Articles concernant les attaques sur le blog de Tor

Conclusion

Je n’ai fait ce blog que comme un exercice amusant d’anonymat, même si j’y posterai probablement des choses dans le futur. J’ai simplement utilisé des outils créés par des gens bien plus intelligents que moi et je ne suis sûrement pas le premier blogueur anonyme, mais j’espère vous avoir appris quelque chose.

Bien évidemment, on peut aller beaucoup plus loin que ça. J’aurais pu héberger ce blog sur un VPS que j’aurais loué avec des Bitcoins et installer le serveur comme un service Tor masqué. L’adresse IP du serveur aurait été totalement protégée mais, de ce fait, vous n’auriez pu consulter ce blog qu’au travers du réseau Tor, et les liens de nœud Tor (TBR) ça ne fait pas très chouette en page d’accueil. J’aurais également pu faire toutes mes actions depuis un cybercafé, juste au cas où Tor serait compromis, mais je n’aurais pas été découvert. Enfin, j’aurais pu choisir un domaine en « .se » si j’avais eu peur de l’intervention du gouvernement américain. C’est ce qui est actuellement utilisé par The Pirate Bay, et les Suédois leur laissent toute liberté d’action.

N’hésitez pas à m’envoyer quelques Satoshis (fractions de Bitcoins) si vous aimez ce billet : 146g3vSB64KxxnjWbb2vnjeaom6WYevcQb.

Et si vous me trouvez, je serai vraiment très impressionné.

Crédit illustrations : AndyRobertsPhotos (Creative Commons By) et XKCD

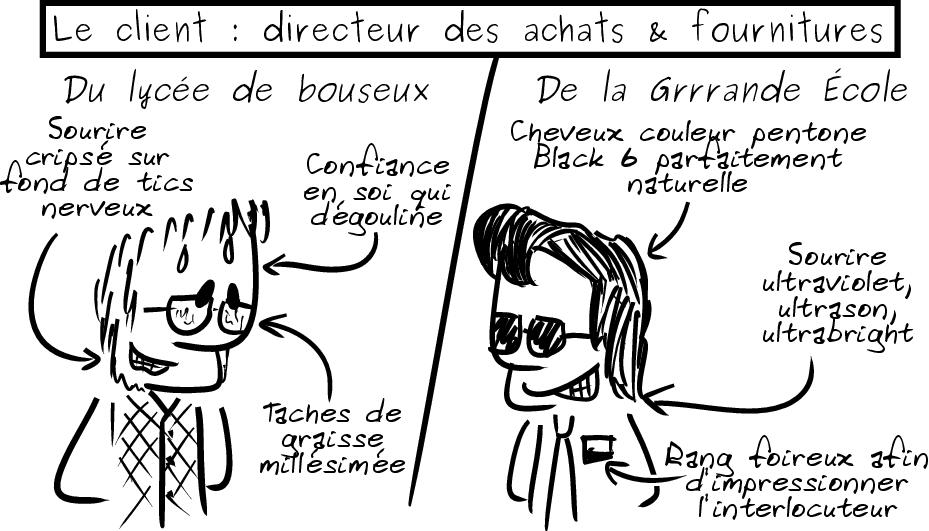

La fonction, et parfois le métier, de community manager (gestionnaire de communauté en français) est relativement récente dans le paysage numérique.

Récent mais déjà à la mode et à toutes les sauces, parce que tout le monde, même Orange ou la SNCF, aime à dire qu’il est présent sur le réseaux sociaux et dialogue avec sa « communauté ».

Qu’en est-il dans le milieu bien spécifique du logiciel libre où l’existence d’une « communauté » est bien moins un adjuvant marketing qu’une condition de la réussite d’un projet ?

Des réponses parfois redondantes mais souvent vivifiantes ;)

Que préférez-vous dans votre métier de community manager de projet open source ?

What’s the best thing about being an open source community manager?

Jason Hibbets - 27 janvier 2014 - OpenSource.com

(Traduction : Zizi, alpha, GregR, Omegax, Scailyna, Asta, lamessen, Diin, ttoine + anonymes)

Il y a peu, j’avais dressé la liste des cinq meilleures pratiques pour les community managers en 2014. En ce jour de reconnaissance des community manager (NdT : Community Manager Appreciation Day), nous avons recueilli les réflexions de quatorze grands représentants issus de diverses communautés open source invités à répondre à la question suivante :

Quel est le meilleur aspect du métier de community manager ?

Voici ce qu’ils ont répondu.

Zohar Babin, directeur de la communauté chez Kaltura :

Étant community manager pour un projet open source de grande échelle, et ayant un grand succès commercial, je pense que le plus gros de mon boulot est de rassembler les deux choses que j’aime le plus : les relations humaines et la technologie. Ma responsabilité est d’équilibrer les deux, de garantir une bonne ambiance qui assure une communication harmonieuse, et une visibilité dans un environnement ouvert. Je suis une sorte de « jongleur-scientifique ». Je mesure, analyse et expérimente fréquemment, tandis que la performance quotidienne est purement artistique.

Jono Bacon, community manager pour Ubuntu :

Je pense que les communautés mettent en avant le plus bel atout que l’être humain possède : le sens du partage. Quand les gens collaborent ensemble, ils ont l’opportunité de créer de plus grandes et plus puissantes choses que quelqu’un pourrait accomplir seul dans son coin. Rallier différentes façons de penser et différentes motivations pour créer quelque chose déconcertant de simplicité est complexe. C’est un beau et vivifiant challenfe, et quand le résultat de ce travail profite à de vraies personnes, je me dis que gérer une communauté est quelque chose à laquelle j’aimerais consacrer ma vie.

Ben van’t Ende, community manager pour TYPO3

Repérer les opportunités de coopération entre des groupes et des individus, faire correspondre ces initiatives et donner à ces individus la chance de partager leurs compétences au profit d’une communauté pour qu’ils soient appréciés pour leur savoir ou rien que pour leur effort. La plupart des membres d’une communauté veulent partager ce qu’ils savent avec le reste de cette communauté, mais ils ont souvent des difficultés à trouver où exactement aller pour partager leurs idées ou quand faut il le faire. En tant que community manager, vous avez le point de vue qui vous permet d’opérer cette magie, et je trouve ceci vraiment enrichissant.

Britta Gustafson, community manager pour Cydia (et aussi community manager bénévole d’OpenHatch) :

La meilleure chose en étant community manager est de créer le lien entre les personnes qui utilisent un projet et les personnes qui travaillent dessus, en aidant les deux parties à avoir de meilleures informations — ce qui signifie que j’aide à faire de meilleurs projets (et plus joyeux). J’aime me concentrer sur les personnes qui utilisent un projet, parler avec eux, et apprendre ce qu’ils découvrent et ce qu’ils demandent — c’est pratique et puissant de faire attention à la face extérieure et publique d’un projet.

J’apprécie aussi la diversité des tâches que je fais en tant que « community manager » — du support, de la modération, un peu de publicité, un peu de gestion de produit, et toutes sortes d’écrits pour améliorer les choses et les coller ensemble. C’est assez créatif : devoir considérer l’ensemble du projet, comprendre comment le côté technique et le côté social s’assemblent, et être une personne qui fait des connexions et rempli des trous — en identifiant les problèmes intéressants et en trouvant une manière de les résoudre.

Daniel Hinojosa, community manager pour SourceForge :

J’adore écouter les gens, qu’ils utilisent SourceForge ou pas. J’aime entendre parler des difficultés qu’ils rencontrent en écrivant leur code, en développant leur propre communauté, et élaborant des stratégies pour résoudre des problèmes vraiment compliqués. Actuellement, mon but est de comprendre la division qui existe au sein de la communauté des logiciels libres entre publier tôt, et publier souvent (NdT ; release eraly, release often).

David Hurley, community manager en charge de la partie développement de Joomla :

La meilleure chose qui soit pour un community manager, est, sans aucun doute, la communauté. La possibilité qu’il y a de discuter, d’encourager et de permettre à des membres de plus s’engager dans un projet, une idée ou un rêve. J’ai pas mal appris en écoutant les autres partager leurs idées et, en tant que community manager, j’ai le privilège d’aider ces idées à être concrétisées en actions.

Francesca Krihely, senior manager en charge de la relation avec la communauté pour MongoDB :

Lorsque l’on est un community manager, la meilleure chose qui soit, ce sont les gens avec lesquels vous travaillez. Vous êtes amenés à rencontrer des personnes passionnées, intelligentes, stimulantes qui contribuent tout en restituant ce que les communautés dont ils font partie leur ont apportées. J’ai beaucoup de chance de travailler avec une communauté composée d’ingénieurs vraiment doués et intelligents qui sont aussi curieux et réactifs. J’apprécie vraiment lorsque je vois des membres de la communauté avec lesquels j’ai pu travailler pendant des années gagner des prix, lancer leurs entreprises, lever des fonds ou encore inventer leurs propres projets Open Source. C’est un boulot génial que d’aider des personnes brillantes et talentueuses à réussir.

Heathr Leson, Directrice de l’implication de la communauté pour l’Open Knowledge Foundation (elle est aussi membre du conseil d’administration au sein d’Humanitarian OpenStreetMap) :

L’étincelle. C’est cette étincelle qui se produit lorsque vous mettez en lien une personne avec une idée ou un parcours d’apprentissage ou que mettez les personnes en relation puis que vous vous retirez. Ce moment de beauté a lieu lorsque les gens trouvent leur voie ou leur passion avec un soupçon d’encouragement ou d’orientation. À ce moment, vous réalisez que votre travail, permettre l’émergence des prochains contributeurs ou représentants open source est la plus grande source de motivation qui soit.

Vincent Mayers, community manager open source chez inBloom :

Avoir une vision claire de l’avenir est tellement important pour le développement et l’évolution d’un projet open source, et tout le monde a la sienne ! En tant que community manager, j’ai la charge de propager auprès de nos équipes produits et de nos dirigeants la vision des communautés open source, afin que nous puissions l’intégrer dans notre feuille de route (NdT : « roadmap »). J’adore cette contribution venant de tant d’origines différentes. Et aussi, j’adore mon rôle qui combine tant de disciplines : vente, marketing, relations publiques, recrutement, évènementiel, gestion de projet, développement produit et bien sûr, le jonglage.

Angela Oduor, community manager open source chez Ushahidi :

Ce sont les gens qui font tourner le monde. La meilleure chose concernant le fait d’être un community manager à Ushahidi est que je peux être un pont entre la technologie et ces gens.

Nicolas Pastorino, community manager open source chez eZ Publish :

La meilleure chose que j’aime faire en tant que community manager est d’accompagner de l’intérieur un groupe de bénévoles motivés et engagés. Lorsque la mission et les objectifs d’unecommunauté sont largement partagés, une énergie inégalée est créé, qui converge vers sa réalisation, comme je l’ai rarement vu ailleurs.

Lydia Pintscher, community manager pour KDE :

La meilleure et la pire des choses pour un community manager dans une communauté de bénévoles est que vous ne pouvez forcer personne à faire quoi que ce soit. Vous devez ralier les membres de la communauté à votre cause encore et encore. Cela peut être un véritable défi, mais quand vous les avez enfin recrutés, vous savez qu’ils sont vraiment avec vous parce qu’ils le veulent et qu’il veulent faire ce qu’ils font.

David Stokes, community manager pour Oracle / MySQL :

La meilleure chose à propos du fait d’être un gestionnaire de communauté MySQL c’est de voir ce que les gens font avec le produit ! Que ce soit une municipalité qui ouvre publiquement l’ensemble de ses données ou un chercheur qui utilise MySQL pour rassembler des données exotiques ou bien même une petite entreprise qui utilise notre système de base de données de manière innovante. Voir un outil aussi basique qu’une base de données être utilisée de millions de manières différentes pour aider des personnes à atteindre leurs objectifs ne me lasse pas de me surprendre.

Andreas Tille, développeur principal pour le projet DebianMed :

Le mieux, c’est lorsqu’il faut apprendre aux nouveaux arrivants comment rejoindre la communauté et abaisser toutes les barrières à l’entrée. Sur DebianMed, on travaille ainsi sur deux programmes : le meilleur tutorat du mois et le parrainage. Plus de détails sur ces thèmes sont accessibles via mes présentations.

Crédit photo : Salvador Moreira (Creative Commons By-Sa)

Lolix est LE site francophone d’offres d’emploi tournant autour du Logiciel Libre. Un site incontournable, au style un peu vieillot certes, mais qui a contenté beaucoup de geeks, de nerds, de barbus, reconnaissants de trouver des entreprises où le libre n’est pas qu’un terme marketing.

Tout récemment, le 5 décembre, Lolix est tombé, après 15 ans de bons et loyaux services. Thom a alors averti LinuxFr dans un journal sobrement intitulé « Lolix » et qui, s’il n’a pas suscité de montagnes de commentaires, a toutefois affolé un peu les moules sur leur bouchot.

À la suite de cela, Rodolphe Quiédeville, l’auteur/mainteneur/modérateur de Lolix a reçu de nombreuses de marques de soutien l’encourageant à continuer avec une campagne de financement participatif. Voyons un peu ce qu’il a à nous raconter de cette histoire…

Bonjour Rodolphe, tu peux un peu te présenter à nos lecteurs ? Car si j’ai appris récemment que c’était toi qui était derrière Lolix et que tu t’es un peu dévoilé dans ton article de blog « Lolix de 1998 à 2013 », on ne peut pas dire qu’on te connaît beaucoup.

On peut dire que je ne suis pas un jeune gnou de la dernière portée, je suis admin/sys tendance DevOps comme on dit aujourd’hui. Je travaille dans l’info depuis 97 et j’ai vite migré vers le libre en 1998 en entrant chez Ecila.

Dans mes activités libristes je suis plutôt tendance Gnu et publie mes travaux en GPLv3, aprilien non pas de la première heure mais fidèle tout de même depuis le siècle dernier. Outre Lolix j’ai aussi été à l’origine de Dolibarr, qui est est né sur le backoffice de Lolix, seule solution à l’époque pour émettre des factures et faire un peu de compta de logiciel libre.

Aujourd’hui je suis Freelance et travaille essentiellement sur des prestations de test de charge de sites webs avec Tsung, en parallèle de missions orientées cartographie. Je contribue tant que faire se peut par des patchs aux outils que j’utilise, ma principale contribution en ce moment étant orientée autour d’OpenStreetMap en tant que contributeur données.

Je vais essayer de ne pas te faire répéter le contenu de ton billet — j’encourage nos lecteurs à aller le lire. Lolix, codé en 1998… Les frameworks ne devaient pas être légion à l’époque. Tu as tout fait à la main ? Ça t’a pris combien de temps ?

Je n’ai pas souvenir qu’il en existait un, en fait il en existait quasi autant que de projets. On a bien essayé de me refourguer celui de LinuxFr à l’époque mais j’ai résisté et oui j’ai tout codé seul, aucune idée du temps que cela a pris. J’ai toujours été adepte du release soon, release often, chaque nouvelle fonctionnalité codée était mise aussitôt en ligne, et je n’ai jamais tenu de compte sur mes heures de travail.

En 15 ans, il y a eu combien d’offres d’emploi déposées ? Combien de CV ? Tu aurais un ordre d’idée ?

Là par contre j’ai des stats, dans la base à ce jour on est à 18639 offres et 17488 CV. Avec respectivement 12 millions et 1,5 millions de consultations depuis le début des stats que j’ai commencé à gérer en 2000.

Tu dis que tu as lu toutes les offres d’emploi. Toutes ? Vraiment ? Ça te prenait combien de temps par jour ?

Oui ça c’est le principe de base, aucune offre ne passe en ligne sans être modérée, ce n’est pas trés fastidieux, avec le temps on prend vite des réflexes et en lecture diagonale tu vois tout de suite si l’offre est cohérente ou pas. En moyenne je n’y passe pas plus de 15 minutes par jour je pense.

Il n’y avait que toi qui modérait les annonces ? Pourquoi ne pas avoir posté une petite annonce de recrutement sur LinuxFr ou autre ?

Oui, Lolix contrairement à Dolibarr est un projet que j’ai plus incarné, j’aurai pu évidemment laisser la modération ouverte (ce qui va probablement évoluer) mais j’ai toujours eu peur de voir Lolix dévier de sa route. Un temps j’avais lancé également joinux.com pour les offres un peu plus borderline, mais cela n’a pas été convaincant, cela brouillait un peu la lecture.

Est-ce qu’il y avait une communauté autour de Lolix quand même ? Un lieu d’échange comme un forum, ou même juste quelques personnes qui venaient boire une bière et coder un peu ?

Non, par ma faute probablement je n’ai jamais fait d’effort pour créer cela. Il faut dire aussi qu’en 2000 avec Lolix SA j’ai essayé de développer une offre commerciale pour générer un revenu, cela n’a pas incité les contributeurs à rejoindre le projet. Et après la fermeture de l’entreprise j’ai été occupé à d’autres activités.

Je crois parler pour bon nombre d’entre nous qui te devons un emploi ou un stage si je dis que l’annonce de la fermeture de Lolix a été un choc. Pour moi, c’était un site qui traverserait vents et marées la tête haute, sans frémir. Est-ce que tu t’attendais un peu à ce que sa fermeture fasse des vagues ?

Pas à cette hauteur c’est évident, mais je ne suis pas naïf au point de penser que cela aurait pu passer inaperçu.

Parlons un peu des vagues. Ce sont « toutes les marques de soutien » qui t’ont incité à faire une campagne de financement participatif pour te permettre de recoder Lolix (nom de code : Lolyx). Tu t’attendais à ça ? Il y en avait tant que ça ?

Non pas autant c’est évident et surtout pas si vite, si la campagne a réussi aussi vite c’est parce qu’elle a aussi été très bien relayée. Ce qui a été également très plaisant c’est de retrouver des gens que j’avais un peu perdu de vue depuis les années.

La campagne de financement, qui a duré 42 jours a atteint le but de 4 200€ en 24h chrono ! C’est pas aussi geek que 42h (même si on peut écrire 42 avec 24), mais c’est classe ! Comment as-tu réagi en apprenant ça ?

Je sautais partout tout simplement :-)

Soupçonnais-tu une telle communauté invisible[1] derrière Lolix ?

Non, je savais que Lolix était important pour les gens qui l’utilisent régulièrement mais je ne pensais pas que le site pouvait fédérer autant de gens. J’ai été assez étonné aussi de voir une telle diversité dans les gens qui ont participé à la campagne, on n’est pas encore dans un registre de 7 à 77 ans mais on s’en approche.

Pour le coup, tu pourrais peut-être utiliser cette communauté pour t’aider dans la modération des offres d’emploi, non ? Ou le code ?

Pour le code bien évidemment, le code de Lolix a toujours été libre et publié sur Savannah, seulement avec le temps je n’ai plus mis à jour le repo, et ça c’est mal. Lolyx est dès à présent ouvert en tant que projet public sur Gitlab et tout un chacun est libre d’y contribuer.

Pour la modération des offres c’est à l’étude, j’avoue que l’enthousiasme de la campagne m’a donné cette idée d’ouvrir la modération des offres, formellement je ne sais pas encore comment mais je sais déjà que les gens ayant participé au financement auront un traitement de faveur sur ce point.

Est-ce que tu vas ajouter des trucs différents dans la nouvelle version ? Et pourquoi utiliser Python ? Il y a quand même mieux comme langage. Perl par exemple[2].

Oui il y aura des nouveautés, je veux cette nouvelle version déjà plus en phase avec ce qui se fait aujourd’hui en terme d‘API, de responsive design, ou d’OpenData, et il y aura surtout tout ce que j’ai pas encore pensé et qui sera apporté par les contributeurs ingénieux. Après pourquoi Python, parce que Django[3].

Un dernier mot ?

15 ans de nouvelles aventures ça fait frémir un peu, mais 15 ans de nouvelles rencontres ça fait rêver !

À l’heure de la mise au propre de cette interview sur le Framablog, la campagne de financement est terminée et a généré plus de 200% de la somme demandée.Toutes nos félicitations à Rodolphe, à Lolix et à tous ceux qui ont contribué à un tel succès !

Sources :

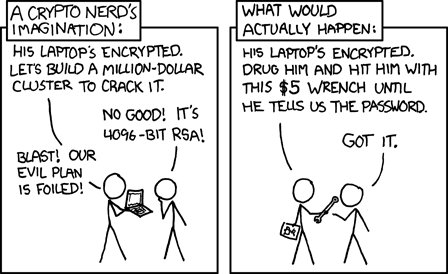

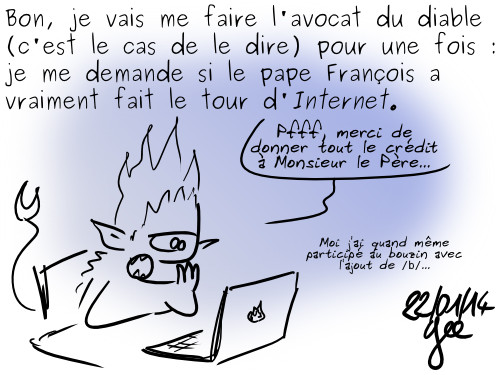

- Internet est un don de Dieu selon le pape François sur Numerama

- Tweet d'Alexandre Delaigue

- L'avocat du diable sur le Geektionnerd

Crédit : Simon Gee Giraudot (Creative Commons By-Sa)

Le titre de ce billet vient de l’expression « Eating your own dog food » signifiant qu’il est bon de suivre ses propres recommandations.

Crédit photo : Birhanb - CC by-sa

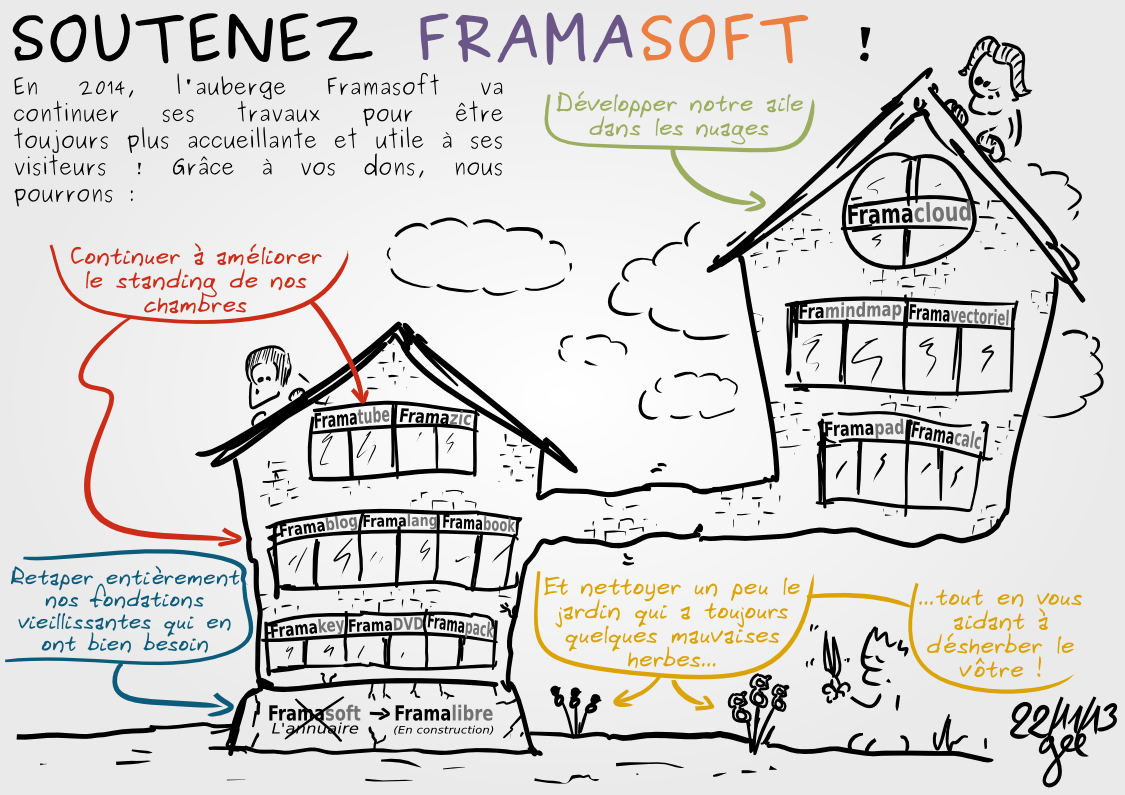

Crédit illustration : Framasoft Campagne 2013 - Simon Gee Giraudot - CC by-sa

Lors de notre campagne de dons 2013, nous avions proclamé « Moins de Google et plus de Libre ». En effet, cela fait un bout de temps que l’actualité tourne autour du géant du Web pour son côté « Do no Evil [mais un peu (beaucoup ?) quand même] » et que nous vous encourageons à vous méfier de lui et de ses semblables… sans que nous suivions pour autant nos propres recommandations !

Google Analytics pour nos statistiques, Google Groups pour nos listes de diffusion, Google Mail pour nos adresses mail associatives, etc. La liste est longue et nous accable chaque jour un peu plus.

Nous ne comptons d’ailleurs plus le nombre de fois où l’on nous reproche — avec raison — d’utiliser les services Google.

Le cas de Google Groups est particulièrement parlant : si on peut s’abonner librement à une liste de diffusion de ce service, le faire sans disposer d’un compte Google relève du parcours du combattant.

Google nous a séduit à l’époque par sa facilité d’emploi, ses nombreux outils disponibles et son slogan que nous aimions croire. Notre croissance a été peut-être un peu rapide et nous avons choisi des solutions de facilité.

Il faut cependant noter, à notre décharge, que ces solutions présentaient au moins le mérite d’être gratuites, et ne nécessitaient aucune maintenance particulière si ce n’était un peu d’organisation. Pouvoir “compter” sur les serveurs de la Firme était clairement une question de confort et de disponibilité de main d’oeuvre. Il faut aussi se souvenir qu’il y a peu de techniciens purs et durs dans nos rangs.

Google devient chaque jour de plus en plus omniprésent, intrusif et laissant de moins en moins de choix à ses utilisateurs, comme l’obligation récente d’avoir un compte Google+ pour commenter des vidéos Youtube. Sans parler de sa soumission à la NSA (#Prism, #Snowden), Voilà qui n’est vraiment pas dans l’esprit de Framasoft :(

Mais en 2014, nous nous libérons de nos chaînes ! Tel le fils prodigue, nous revenons à la maison. Nous quittons cette cathédrale si confortable pour rajouter de nouvelles pièces à notre auberge espagnole, ce joyeux bazar.

Au menu de cette grande campagne de migration, nous remplacerons :

- Google Mail par Bluemind ;

- Google Groups par Sympa ;

- Google Docs par un mélange d’Etherpad, d’Owncloud et peut-être aussi de WebODF ;

- Google Analytics par Piwik ;

- Github par GitLab (parce qu’il n’y a pas que Google qui n’est pas libre)[1].

Le calendrier de cette migration, s’il n’est pas gravé dans le marbre est tout de même plus ou moins déjà écrit.

Ainsi, le 1er février, nous aurons effectué la migration de nos boîtes mail vers notre propre infrastructure.

Chacune des étapes de notre libération fera l’objet d’un billet dédié pour vous tenir au courant de nos avancées et — pourquoi pas ? — vous donner envie de suivre notre exemple.

Cette année sera aussi celle du grand ménage dans nos serveurs. Un grand bric-à-brac monté au fil des années, pas forcément maintenu comme il faudrait, mélangeant les applications critiques et moins critiques. Nous allons nous doter d’outils nous permettant une plus grande souplesse d’utilisation, comme Ganeti[2] pour monter une infrastructure virtualisée.

Cette souplesse nous permettra par exemple d’expérimenter facilement de nouveaux services à vous proposer (Sneak preview) tout en réduisant le temps — relativement conséquent aujourd’hui — à consacrer à la maintenance de notre infrastructure.

Nous tenions à vous l’annoncer non seulement dans un souci de transparence, mais aussi pour vous permettre de suivre et vous montrer — au fil de nos avancées — comment nous répondons à notre défi « Quitter Google ». Peut-être cela pourra-t-il inspirer votre entreprise, votre administration, votre association… à se lancer ce même défi.

C’est en grande partie grâce à vos dons que nous pouvons dégager le temps et trouver les talents pour atteindre cet objectif. Si vous trouvez la démarche intéressante, n’hésitez pas à nous soutenir afin de nous permettre de continuer notre action.

L’équipe Framasoft

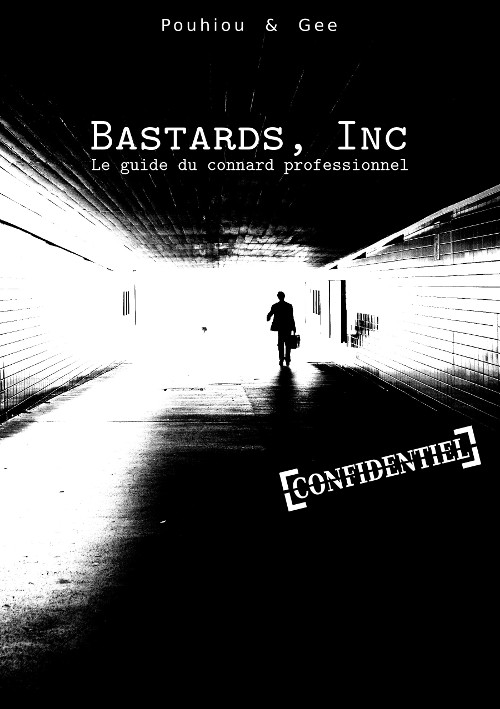

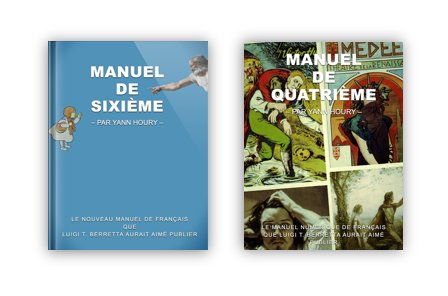

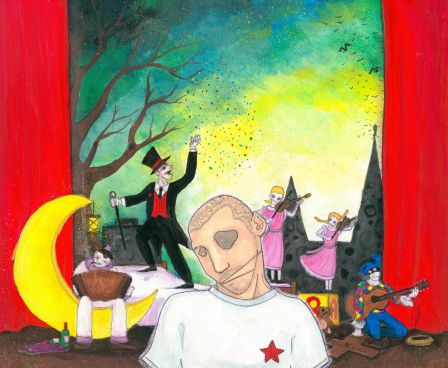

Avec pas loin de 6000 vues en une semaine et déjà 121 € de dons (sur 150 €) on peut dire que le nouveau projet de Simon Gee Giraudot et Pouhiou a attisé la curiosité des lecteurs et lectrices du FramaBlog ! Alors puisque vous l’attendiez, il est là, il est sorti : le premier épisode du Guide du Connard Professionnel.

Avant que vous ne filiez le lire et/ou le télécharger, les auteurs et framasoft aimeraient vous rappeler quelques règles basiques pour votre sécurité :

- Les bastardises que vous lirez sur www.connard.pro sont réalisées par connards professionnels, formés au métier d’ingéneur. Merci de ne pas reproduire cela à la maison.

- Les auteurs, ainsi que Framasoft en sa qualité d’hébergeur, se dégagent de toute responsabilité quant à l’usage que vous ferez de ces leçons.

- Pour une navigation sereine, les boutons de partage du site www.connard.pro sont désactivés par défaut. N’hésitez pas cependant à les cliquer 2 fois afin de répandre votre savoir en connardises.

- Octave Geehiou adore être flattré, mais uniquement pour gonfler son orgueil de Bâtard en chef. Une fois son égo satisfait, il promet de reverser ces micro-dons équitablement entre Gee et Pouhiou.

- Pouhiou et Gee ne sont pas que des connards, ce sont aussi de grosses feignasses. Ils s’attendent à ce que vous leurs inspiriez des bastardises en remplissant les formulaires prévus à cet effet.

- Ce site traite de l’obsolescence programmée, des verrous physiques, numériques et mentaux, de la manipulation des êtres et des masses. N’hésitez pas à vous décharger de vos frustrations et colères auprès des auteurs afin de les inspirer.

- Si vous voulez villipender et/ou lapider Pouhiou, il sera le 26 janvier à médiathèque José Cabanis de toulouse pour la Journée du Domaine Public (en compagnie d’Alexis Kauffmann, Lionel Maurel et bien d’autres…) Gee, quant à lui, se terre (« Gee s’terre et boule de gomme » nous précise-t-il).

- Les téléchargements de pdf sur www.connard.pro ont un compteur. Pour agir en connard, court-circuitez ce décompte et diffusez ces pdf sur Wikimédia, Wikisource, Gallica, le projet Gutemberg, la Bibliothèque Electronique du Québec, Bitorrent, etc…

- Vous ne croyez tout de même pas que le point précédent utilise la psychologie inversée ? Sérieusement…

Prochain épisode du Guide du Connard Professionnel prévu pour le mercredi 5 février (à moins que les bonus…)

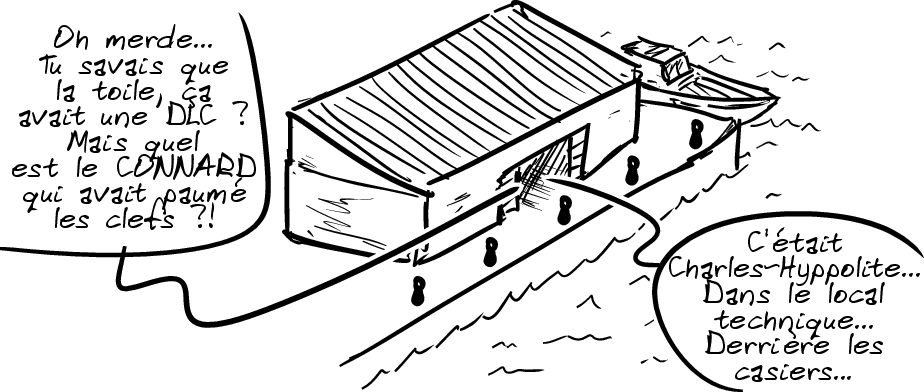

Chers lecteurs du Framablog,

Vous avez été nombreux mercredi soir (15/01/2014) à nous signaler (par mail, twitter) une alerte de sécurité concernant le Framablog. En effet, dès 22h, Firefox a commencé à signaler le framablog comme « site malveillant », suivi une demi heure plus tard de Chrome.

Malheureusement : ceci n’était pas un exercice. Plusieurs fichiers javascript avaient été touchés et nous avons retrouvé le fichier php infectieux à l’origine du problème.

Un grand merci à FramaSky et JosephK qui ont passé leur nuit sur le problème pour que le blog revienne au plus vite à la normale en garantissant votre sécurité ; ce au mépris de leur sommeil (et d’un épisode de Sherlock pourtant redoutablement tentant). À tous ceux qui hésitent entre un coup fumeux de la NSA, une revanche de Mountain View quant à notre campagne « moins de Google, plus de libre » ou un happening des Connards Professionnels, nous répondons que nous ne pensons pas être si importants que ça.

Une nouvelle attaque a eu lieu dès le lendemain jeudi vers 17h, redirigeant les visiteurs vers un site bien évidemment douteux. Aussitôt alertés, nous avons placé le Framablog en maintenance afin d’éviter d’exposer nos lecteurs et nous permettre d’examiner le problème plus sereinement. Échaudés par la première attaque, nous savions déjà quoi chercher pour nettoyer le site, et Pyg a trouvé puis comblé la faille dans notre système. Le blog a été remis en ligne dans la soirée, sans tambours ni trompettes, tout fatigués que nous étions.

Par ailleurs, on nous a signalé ce vendredi que des commentaires avaient disparus de certains billets. Comme certains de ces commentaires étaient critiques vis-à-vis du billet, il aurait été facile de penser à de la censure. Sachez qu’il n’en est rien : cette attaque a visiblement eu des impacts que nous n’avions pas repéré de prime abord. Nous remercions les commenteurs concernés, car ceux-ci ont fait très rapidement le rapport avec nos problèmes.

Cet incident nous a conforté dans le constat que nous avions déjà fait : la plateforme accueillant le framablog est vétuste : elle héberge d’autres sites et expérimentations non supprimées après abandon, potentielles failles de sécurité. De plus, le moteur du blog est bardé de plug-ins collectionnés au fil des années et des collaborateurs. Il devient difficile de garantir la sécurité du blog de manière satisfaisante.

Nous allons donc entériner et accelérer le choix (évoqué à l’assemblée générale de début janvier) d’abandonner la forme actuelle du Framablog, ne le conserver “que” comme mémoire des anciens articles et repartir à zéro pour un Framablog tout beau tout propre et installé sur une machine virtuelle tout neuve. Pour l’instant, nos choix se porteraient sur un wordpress flambant neuf avec un des thèmes natifs légèrement remanié (ou quelque chose de techniquement simple) et une politique minimaliste en ce qui concerne l’ajout de plug-in sous le regard inquisiteur de FramaSky.

Ce changement sera effectué avec toujours ce souci de respect pour votre confort, votre sécurité et vos données (par exemple en instaurant un partage en deux clics comme c’est actuellement testé sur www.connard.pro)

Bien entendu, toute migration ne se fait pas sans heurt. Il se peut donc que, au cours des prochaines semaines, quelques perturbations adviennent lorsque vous naviguerez sur le framablog. Nous promettons de faire de notre mieux pour qu’elles soient réduites au minimum.

Nous espérons que vous prendrez toujours autant de plaisir à lire et participer à cet outil d’information du Libre francophone.

L’équipe du Framablog.

Crédit image couverture : Drapeau du pirate Henry Every… (CC-0 par “Eugene Zelenko”)

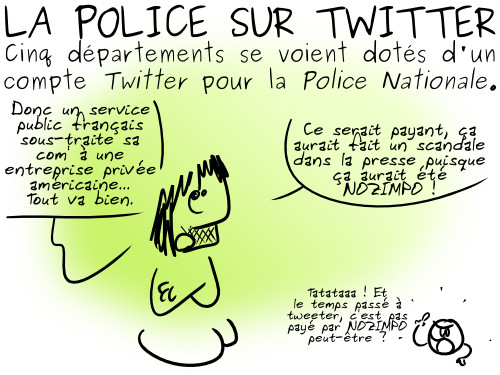

Sources sur Numerama :

Crédit : Simon Gee Giraudot (Creative Commons By-Sa)

Le titre de ce billet est volontairement provocateur.

Mais, comme le souligne Rick Falkvinge ci-dessous, pourquoi ne retrouve-t-on pas les mêmes libertés de partage de la culture entre une bibliothèque et… Internet !

L’exemple des bibliothèques publiques prouve que le partage de la culture n’aurait jamais dû être interdit a priori

Public Libraries Show Why Sharing Culture Should Never Have Been Banned in the First Place

Rick Falkvinge - 14 janvier 2014 - TorrentFreak

(Traduction : Kookoo, AmarOk1412, Mooshka, Sky, Asta, Savage, Penguin, KoS, Omegax)

Vous aurez du mal à trouver un fondamentaliste du droit d’auteur qui défende l’idée que les bibliothèques publiques devraient être interdites. Ce serait un suicide politique ; à la place, ils racontent généralement des mensonges à propos de pourquoi ce n’est pas la même chose que le partage en ligne. Regardons ceci d’un peu plus près.

Il y a un concept de plus en plus utilisé, consistant à définir des « Droits à l’Équivalence Analogique ». La culture et la connaissance devraient être aussi disponibles dans l’espace numérique que dans l’espace physique. Nous devrions bénéficier d’exactement les mêmes droits concernant notre vie privée et nos libertés civiles en ligne que déconnectés. Ce concept est tout à fait raisonnable, et n’est pas particulièrement sorcier. C’est une notion extrêmement utile, puisqu’elle permet aux juristes et autres législateurs de réfléchir aux libertés qu’ils sont en train de réduire à néant pour leurs enfants, parfois suivi d’un choc mental lorsqu’ils s’aperçoivent grâce à leurs approbations silencieuses.

Quand vous mettez au défi un lobbyiste de l’industrie du droit d’auteur autour du concept de bibliothèque publique, et que vous lui demandez s’ils sont opposés à ce que des gens aient accès à la culture et à la connaissance sans avoir à payer, ils sont assez intelligents pour ne pas tourner en ridicule les bibliothèques publiques – car ceci ébranlerait considérablement leur stature politique. Cependant, le partage de la culture et du savoir en ligne est le Droit à l’Équivalent Analogique des bibliothèques publiques dont nous avons profité pendant 150 ans. Les lobbyistes vont parfois essayer de changer de sujet, ou, mentir en utilisant trois mythes récurrents. Voici ces mythes et mensonges, et pourquoi ils sont faux :

Mensonge de lobbyiste : la bibliothèque achète tous ses livres. Ce n’est donc pas comparable avec le partage en ligne de la culture.

Réalité : la loi dans la plupart des pays indique que pour chaque livre publié, l’éditeur doit envoyer un certain nombre d’exemplaires de ce livre à ses frais, afin qu’il soit disponible gratuitement pour le public (NdT : le dépôt légal obligatoire est de 4 exemplaires en France).

Lorsque les industries du droit d’auteur se plaignent qu’elles « ne peuvent pas accepter » des lois qui les obligent à « distribuer leurs produits gratuitement », comme elles ont tendance à le formuler, il est avisé de souligner que ces lois existent déjà, et ont plus d’un siècle. La différence majeure entre le partage en ligne est que le mécanisme analogue équivalent ne coûtera rien aux éditeurs, ce qui devrait être vu comme un fait positif, tant d’un point de vue politique que de celui de la publication.

De toute évidence, il est vrai que beaucoup, sinon la plupart des bibliothèques achètent des livres supplémentaires et des copies de livres. Cependant, le point essentiel ici est qu’il existe déjà des lois sur les livres qui disent que chaque livre publié doit être fourni à une bibliothèque, afin d’être à la disposition du public gratuitement.

En outre, ceci ignore le fait que l’industrie du droit d’auteur n’a pas à choisir « d’accepter » ou de « ne pas accepter » les lois. Ils gèrent une entreprise dans un environnement légal particulier ou ne le font pas, et c’est là que leurs prérogatives commencent et s’arrêtent. Sur un marché équitable et libre de fonctionnement, les entrepreneurs n’ont pas et ne devraient pas avoir leur mot à dire sur ce à quoi l’environnement juridique devrait ressembler. (Nous avons encore du chemin à faire sur ce point en remplaçant les hommes politiques stupides et dangereux qui disent oui à tout.)

Mensonge de lobbyiste : L’ayant-droit est payé quand un livre est emprunté dans une bibliothèque.

Réalité : Il s’agit d’un mythe sur deux fronts - ce que nous appelons une « double faute » dans des sports populaires tels que Counter-Strike.

Il est vrai que, sous certaines conditions et dans plusieurs pays, une contribution est envoyée à quelqu’un lorsqu’un livre est emprunté dans une bibliothèque. Cependant, ce quelqu’un qui reçoit l’argent n’est pas l’ayant-droit, et ce n’est pas une compensation pour une vente perdue. Dans la plupart des pays européens, il s’agit d’une subvention de la culture gouvernementale ayant pour but d’augmenter la disponibilité de la culture dans la langue locale. Par conséquent, et ce contexte est particulièrement important, cette rétribution n’a rien à voir avec les droits exclusifs du monopole du copyright. Il s’agit d’une subvention gouvernementale unilatérale pour la culture qui est basée sur les statistiques des bibliothèques.

Si un livre en suédois est emprunté dans une bibliothèque suédoise, alors la personne qui l’a rendu disponible en suédois reçoit une faible compensation, à condition qu’il atteigne un seuil minimum et ne dépasse pas un seuil maximum. Parfois, il arrive que ce soit un auteur qui rédige directement en suédois, mais il est plus courant que ce soit quelqu’un qui ait traduit un livre en suédois. D’autres pays ont des arrangements similaires.

À savoir : Quand quelqu’un emprunte la traduction suédoise d’Harry Potter dans une bibliothèque suédoise, J.K Rowling, l’ayant-droit, ne reçoit pas un penny pour ça. Dans tous les cas, ce mythe est faux.

Mensonge de lobbyiste : Une bibliothèque peut prêter un livre à une seule personne à la fois, donc cette limite doit être artificiellement imposée à l’âge numérique.

Réalité : Il s’agissait d’une limitation physique, non pas une limitation conceptuelle. Si une bibliothèque pouvait prêter ses livres à plusieurs personnes, elle l’aurait fait volontiers depuis longtemps. Prétendre que cette limitation physique indésirable devrait constituer une base pour limiter la législation dans un nouvel environnement où cette limitation n’existe pas est pire qu’une erreur logique ; cela n’a de sens à aucun niveau.

Le but de la bibliothèque publique n’est pas et n’a jamais été de « prêter des livres », comme il est affirmé dans ce mythe. Il a été et est, de « donner accès à la connaissance et à la culture au plus grand nombre et à moindre frais ». Ce qui est possible pour un bien plus grand nombre de personnes avec le partage en ligne et il est normal que nous profitions de ce potentiel fantastique.

Le partage en ligne de la culture et de la connaissance constitue la plus formidable bibliothèque publique jamais inventée. Et la possibilité pour toute l’humanité de prendre part à toute culture et connaissance 24h sur 24 et 7 jours sur 7 est sans doute une des plus grandes avancées de la civilisation de ce siècle. Toutes les technologies ont déjà été inventées, tous les outils ont déjà été déployés, la possibilité de les utiliser a déjà été répandue à toute l’humanité : personne n’a besoin de dépenser un centime pour que cela arrive. Tout ce dont nous avons besoin de faire est de nous débarrasser de l’interdiction stupide de pouvoir effectivement l’utiliser.

Ce que nous devons faire est de remplacer les politiciens béni-oui-oui qui se laissent manipuler par une industrie obsolète mais lucrative afin de faire ce grand saut de civilisation. Souvent, la simple mesure visant à remplacer ces politiciens est suffisante pour que cette mauvaise politique change en un clin d’œil.

Crédit photo : Brewbooks (Creative Commons By-SA)

Simon « Gee » Giraudot et Pouhiou présentent leur nouveau roman illustré sur connard.pro

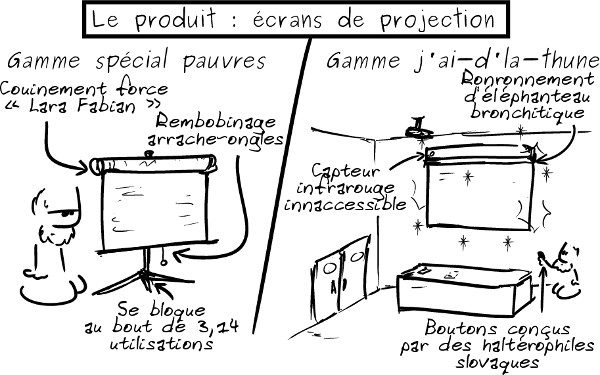

« Bastards, Inc - Le guide du connard professionnel » n'est ni une bande dessinée, ni un roman... C'est un MOOC-fiction, une espèce de cours en ligne et illustré pour nous apprendre le beau métier d'ingêneur, ces gens qui gagnent leur vie en créant des ouvertures faciles récalcitrantes et des ralentisseurs pervers. L'avant-propos est on ne peut plus clair : « Être un salaud est à la portée du premier venu. Être un connard, par contre, demande rigueur, écoute et une grande capacité de réflexion ». Octave Geehiou, auteur fictif de cette masterclass, est en réalité le fruit de la la collaboration entre Gee (Simon Giraudot, auteur des BD Geektionnerd et Superflu) et Pouhiou (auteur de la série de romans feuilletons des NoéNautes). Les comparses se sont rencontrés lors de signatures organisées par leur éditeur, Framasoft, qui promeut les œuvres sous licence libre. Après un an de complotages en catimini, il dévoilent ce « Guide du Connard Professionnel ».

« Chaque épisode sera comme une petite leçon pratique. Textes et images s'intercalent alternent afin d'expliquer de manière aussi détaillée qu'absurde comment emmerder les gens afin de leur faire acheter des écrans de projection... ou du scotch de déménagement » explique Pouhiou, qui scénarise ce graphic novel. « On a décidé de placer ces épisodes dans le domaine public vivant grace à la licence CC0 » ajoute Gee, « et de libérer un épisode tous les quinze jours quoi qu'il arrive... mais on compte bien sur l'aide de tous les apprentis bâtards et ingêneuses ».

En effet, en plus de pouvoir télécharger librement chaque épisode, les lecteurs pourront participer en suggérant des « bastardises » et autres « connarderies » aux auteurs... ou en accélérant leur rythme d'écriture. « On publie un épisode un mercredi sur deux. Mais on a mis sur le site connard.pro une petite barre de dons qui déclenchera, une fois remplie, la publication d'un épisode supplémentaire lors du mercredi de repos. Ainsi l'argent donné ne sert pas à libérer le contenu, juste à nous libérer du temps pour le créer plus vite ». Le site connard.pro présente déjà l'avant-propos et la démarche de ces deux « Bâtards en chef ». Rendez-vous le mercredi 22 janvier pour découvrir le premier épisode de ce guide du connard professionnel...

Interview

Deux experts de Framasoft joignent leurs efforts pour vous offrir le guide de l'ingêneur libre

Framasoft a une longue tradition de tutoriels et autres guides, que ce soit pour les logiciels, la programmation ou la conduite de projets libres. (trois liens). Un guide de plus alors ? Oui mais celui-ci est en quelque sorte « hors-collection »

Voici ce qu'en dit le magazine en ligne Strat&J : Le guide du connard professionnel est une formidable opportunité pour valoriser vos compétences dans le segment de la vente en open trading. Une mine de conseils précieux pour le mercaticien débutant et un retour d'expérience profitable pour le senior manager.

Question : Monsieur le dessinateur, la Geekette est-elle toujours la première dame du Geektionnerd ?

Gee : Je comprends votre question, et je suis sûr que vous comprendrez ma réponse. Chacun, dans sa vie personnelle, peut traverser des épreuves, mais ce n'est pas notre cas. La multiplications des projets BD sont des moments joyeux et j'ai un principe, c'est que les affaires publiques se traitent en public dans un exhibitionnisme respectueux de chacun. C'est donc parfaitement le lieu pour le faire (mais pas le moment, on parle des Bastards, là). Je préfère donc que nous poursuivions sur le sujet qui nous intéresse : en l'occurrence, dans Bastards, Inc, le personnage principal est un homme (Octave Geehiou) qui évoluera dans un univers tout à fait machiste où les femmes n'auront qu'un rôle de faire-valoir (toute ressemblance avec des institutions existantes serait bien sûr fortuite). D'ailleurs je vous rappelle que c'est écrit par Pouhiou, et que ça se saurait s'il aimait les femmes.

Question : Euh les gars vous êtes gentils mais qu'est-ce qui vous a pris ? D'où vous est venue l'idée de collaborer et surtout pour faire un truc pareil ?

Gee : Dès le premier tome des Noénautes, Pouhiou a eu l'idée un peu paranoïaque réaliste (il faut bien le dire) qu'il pouvait exister une volonté délibérée d'emmerder gravement les gens de la part d'ingénieurs malveillants, profession imaginaire mais dont les exploits supposés sont terriblement réels et parfaitement néfastes.

Tous ceux qui un jour ont vainement cherché la mythique extrémité perdue d'un rouleau de scotch nous comprendront.

Pouhiou : Cette profession a été opportunément nommée : ingêneur. Telle est en tout cas l'activité d'Enguerrand Kunismos dans le cycle des NoéNautes, et bientôt celle d' Octave Geehiou dans ces sortes de carnets de l'ingêneur que constitue le guide du connard professionnel.

Question : Oui mais avec ça on ne sait toujours pas qui a mis le feu aux poudres...

Pouhiou : Ben le problème quand on fait ses petites affaires dans le domaine public, c'est que certains viennent s'en emparer. En février dernier, alors que je faisais le crowdfunding pour la sortie de #MonOrchide, Simon me dit au détour d'un mail : « Faut vraiment être un connard pour vendre des écrans de projections ».

Gee : Réflexion que je me suis faite pendant une conférence dans le labo où je travaille. Je remarquai alors que la présentation était projetée à même le mur (de couleur blanche unie), et je repensai avec amusement à toutes les fois où j'ai pu voir quelqu'un se battre, impuissant, contre la mécanique systématiquement foireuse d'un écran de projection. L'écran de projection m'apparut alors comme un exemple d'objet à la fois inutile (un bête mur blanc suffit) et néfaste (toujours mal fichu et irritant à utiliser). Ça m'a fait penser aux ingêneurs de Pouhiou, alors on en a discuté et c'est un petit peu parti en sucette, au point qu'on a ouvert un Framapad pour y stocker des idées d'autres objets conçues pour nous emm-nuyer. C'est parti comme ça...

Question : Et pourquoi vous n'avez pas parlé plus tôt de votre projet ? Vous aviez honte hein c'est ça ?

Pouhiou : Pas du tout nous en sommes au contraire particulièrement fiers, mais il a fallu trouver le ton, le temps, et on a préparé ça pendant un an, en plus de nos activités habituelles... Et en se cachant de nos ami-e-s framasoftiens, histoire de leur faire la surprise dès qu'on serait prêts. Seul PYG a été notre complice, car il a bien fallu nous ouvrir un coin de serveur pour préparer le site. Car oui, c'est encore un projet libre hébergé par Framasoft et grâce à tous ceux qui soutiennent cette asso.

Gee : Ça nous a permis de prendre un peu d'avance et de voir ce qui marchait et ce qui ne marchait pas. Par exemple, j'avais commencé à faire du 100% Inkscape comme le Geektionnerd, mais après quelques épisodes, on s'est rendu compte que ça ne marchait pas, les textes ne ressortaient pas bien (ils sont plus longs que dans le Geektionnerd). Finalement, on a totalement changé la mise en page, seuls les dessins sont faits sous Inkscape. La mise en page est ensuite gérée en LaTeX (what else?) pour les versions téléchargeables, et directement en HTML pour les versions en ligne. Bref, tout ça a demandé du temps, sans parler du fait que Pouhiou comme moi n'en sommes pas à nos premiers projets et qu'il faut aussi trouver un rythme tenable...

Question : Vous avez réussi à ne pas vendre la mèche ?

Gee : Oui, on a vraiment gardé le truc secret jusqu'à la fin. Par contre, moi j'me suis bien amusé à laisser des indices à droite à gauche, comme dans cette interview où je parle d'un projet dont je ne serai pas l'auteur, dans ce petit encart sur mon site perso ou encore dans le dernier article participatif de Pouhiou sur le Geektionnerd.

Pouhiou : Moi c'est en vrai que j'ai eu du mal à tenir ma langue... J'envoie les scénarios à Gee sur un pad, et il me renvoie le réultat par email, dans un zoli pdf fait en LaTeX avec ses dessins... À chaque fois j'explose de rire, je jubile comme un gamin au pied du sapin ! Voir nos conneries prendre forme, ça me donne envie de les partager avec tout le monde ! Sinon les seuls indices que j'ai laissés sont quelques #likeabastard sur twitter... et le compte @Geehiou, pour partager des bastardises en 140 caractères. Mais aujourd'hui nous sommes prêts, dans un grand élan œcuménique et humanitaire, à dispenser nos indispensables lumières aux masses asservies par l'obscurantisme mercantile (en toute modestie, bien entendu).

Question : Bon et ça va se présenter comment, encore un feuilleton ?

Pouhiou : Vu comment notre narrateur, môssieur Octave Geehiou, se la pète... je pense qu'on peut parler d'un cours. Une sorte de MOOC fictionnel. Des paragraphes de textes entrecoupés d'illustrations où il nous expliquera de manière pratique des situations quotidiennes où la malice et l'ingéniosité d'un connard a pourri la vie du plus grand nombre pour enrichir quelques-uns. L'épisode 01 est prévu pour le mercredi 22 Janvier, et on va publier sur un rythme bi-mensuel, un mercredi sur deux à 13h37.

Gee : Le rythme d'une semaine sur 2 devrait être tenable sans flinguer les NoéNautes, le Geektionnerd et Superflu. Mais si vous voulez nous pousser un peu à faire plus, on laisse une petite jauge de dons : lorsque le montant total (fixé à 150€ suite à des calculs hyper-techniques et abscons) est atteint, on publie un épisode supplémentaire le mercredi de « repos » (où normalement il n'y a pas d'épisode). Et comme ce n'est pas nécessairement l'argent qui nous intéresse (enfin, pas que), vous pouvez nous aider à développer la Framajauge.

Question : Pourquoi ce choix de la licence domaine public vivant, la CC0 ?

Pouhiou : Par pur et simple opportunisme. Le 26 janvier à Toulouse aura lieu la Journée du Domaine Public. On va y annoncer l'élévation de cette nouvelle œuvre dans le Domaine Public Vivant, s'y faire un max de pub, y gagner une renommée internationale (et néanmoins francophone) à la médiathèque José Cabanis... Puis dès le lendemain on recadenassera tout avec des DRM et des copyrights, comme de vilains gougnaffiers !

Gee : En fait il n'y a rien de compliqué. Pouhiou a l'habitude de la CC0 qui est son acte militant de « non-violence légale ». Moi, j'ai l'habitude de la CC-By-Sa qui est mon acte militant de « diffusion du Libre ». Lorsque 2 licences sont incompatibles, j'ai pour principe d'utiliser la moins restrictive des deux (de la même manière que je refuserais toute collaboration à une œuvre sous droit d'auteur classique ou sous Nc/Nd, je ne me voyais pas imposer du CC-By-Sa à Pouhiou). Et puis comme dit Pouhiou, je rejoins désormais des noms aussi illustres que Victor Hugo ou Émile Zola dans ce fameux domaine public. Et c'est quand même hyper-classe.

Question : Il y a un problème : votre site n'est clairement pas un site de connards...

Gee : Question de point de vue : en fait, nous avons pratiqué le fameux « Faites ce que je dis mais pas ce que je fais », ce qui est bien une technique de connard. Bon, pour répondre à la question, on a essayé de faire les choses bien : on a mis des boutons de partage (Facebook, Twitter, etc.), mais comme ces boutons posent un grave problème de vie privée (un bouton installé sur un site incorpore du code qui peut tracer l'utilisateur - MÊME si celui n'est pas inscrit sur Facebook et cie), on a trouvé un plug-in qui utilise le principe du « double-clic ». Par défaut, le bouton est inactif (pas de code espion téléchargé, l'utilisateur est tranquille). Un clic, le bouton devient actif (code téléchargé avec l'accord de l'utilisateur donc). Un deuxième clic, le « like / +1 / etc. » est envoyé. Défenseur de la vie privé, likeur invétéré : tout le monde est content !

Pouhiou : Et puis grâce à Framasoft, qui est au courant depuis quelques jours, on a des collaboteurices formidables. Ainsi, une certaine Kinou a dit qu'elle souhaitait nous fouetter former afin que le site devienne accessible, par exemple disponible à l'audio description pour les aveugles. Cela va demander une certaine dose de travail (et de #Facepalm pour elle) mais j'espère qu'on pourra offrir cette « liberté 0 » d'un site qui ne laisse personne sur le carreau.

Question : Si c'est un projet libre, du domaine public, on peut y participer ?

Pouhiou : Oh que oui. On a déjà quelques épisodes d'avance, mais on a surtout très envie d'entendre vos idées... Vous avez déjà eu ce sentiment qu'un objet ou un service était conçu exprès pour vous faire chier ? Ca nous intéresse (c'est notre côté Delarue, mais en moins mort). Bref : vous pouvez partager vos idées par ici http://connard.pro/participation-et-dons/ soyez assuré-e-s qu'on ne piquera que les bonnes /meilleures/.

Gee : De manière générale, toute participation est la bienvenue. Vous pouvez envoyer des idées, des dons (gros don via Paypal ou microdon via Flattr), vous pouvez partager nos bêtises, nous encourager, nous envoyer des putes et de la coke ou simplement nous suivre, ce qui est déjà beaucoup.

Question : Connard.pro est un spin-off du cycle des Noénautes dessiné par Gee. Vous avez aussi dans les cartons un spin-off de GKND scénarisé par Pouhiou ?

Pouhiou : Monsieur, je ne vous permets pas de fouiller ainsi dans mes cartons ! C'est très personnel, les cartons. J'avoue que, pour l'instant, l'idée ne nous est pas venue... Mais si on devait imaginer quelque chose au débotté, je dirais que les Connards du Corporate Club mériteraient le centre de la scène. Et puis je te collerais du #djendeur dans le lot, juste pour faire plaisir au lobby gaygétarien dont j'ai la carte de membre...

Gee : De toute façon, on est en-va-his de gays (j'en parlais encore hier à Christine...). Bref, on n'y a pas pensé non. Mais si on fait les aventures du Corporate Club, ça risque d'être un peu redondant avec le Guide du connard professionnel, il faudrait plutôt en faire un Cross-Over, façon « La ligue des connards extraordinaires ».

Pouhiou : Par redondant, tu veux dire sporadique...?

Gee : Nan, sporadique, c'est tout ce qui est à la campagne, non ?

Pouhiou : Sinon j'aime bien cette idée de ligue des connards extraordinaires... Ce sera certainement pour le tome 3 ;)

Les premières critiques du Guide du connard professionnel sont dithyrambiques :

- Un modèle économique batârd pour une idée égotique, pas de doute : on est bien dans le fleuron de la culture Française. -- Fox News

- La plus belle chose qui nous soit arrivée depuis l'arrêté municipal contre les SDF. -- Nice Matin

- À déguster avec quelques bonnes huitres au piment d'espelette. -- CyrIl Lignac, MasterChef

- Vous êtes sûrs que vous voulez pas le label PUR ? Non mais si on vous le met quand même, hein ? -- OffreLégaleQuiJustifieNosMillionsDépensés.pointeffère

- Thyrambique. -- La Critique

- TIQUE ! -- La

- On dirait du Vincent Delerm. -- Telerama

Crédit image couverture : version dérivée de Business as usual… (CC By Thomas Leuthard)

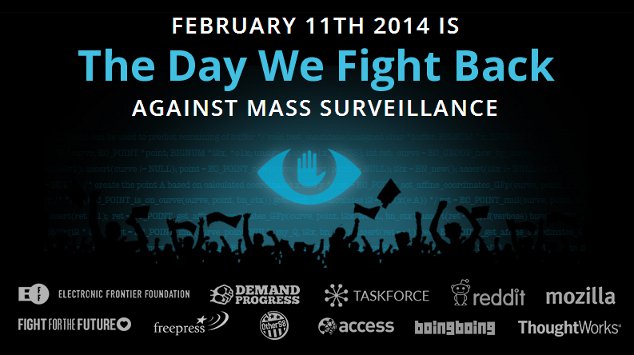

La référence au célèbre roman d’Orwell 1984 a déjà beaucoup servi, on a pu en abuser pour alarmer inutilement et inversement pour rassurer de façon un peu rapide[1], tout comme on a tendance à voir partout des situations kafkaïennes, surréalistes ou ubuesques.

Pourtant lorsque ce sont des lanceurs d’alerte qui aujourd’hui font clairement appel à la dystopie d’Orwell, on est contraint de se poser sérieusement la question de la dérive totalitaire d’une société de surveillance de masse dont semaine après semaine ils dévoilent l’impressionnante étendue.

Voici par exemple un extrait des vœux d’Edward Snowden (à voir sur dailymotion) :

L’écrivain Britannique Georges Orwell nous a avertis des dangers de ce type de surveillance. Mais les moyens de surveillance décrits dans son livre : les micros, les caméras, la télé qui nous espionne, ne sont rien à côté des moyens disponibles aujourd’hui.

Le journaliste Glenn Greenwald, intervenant récemment au 30e Chaos Communication Congress et qui a contribué activement à la diffusion des révélations d’Edward Snowden, nous livre ci-dessous une analyse assez alarmante et optimiste tout à la fois de ce qu’il appelle l’état de la surveillance, qui est aussi en l’occurrence la surveillance de l’état…

Pas de nouvelles révélations ici mais une réflexion sur la conscience de l’enjeu chez les lanceurs d’alerte devenus pour beaucoup des héros de la défense de nos libertés numériques, des considérations décapantes sur la servilité des médias à l’égard de la parole institutionnelle, la nécessité d’adopter un solide chiffrement, et l’urgence de l’action nécessaire également pour tous ceux qui sont en capacité de brider les appétits de nos surveillants.

La conclusion assez glaçante est selon lui que la compulsion à la surveillance qui anime la NSA et les autres services de renseignement vise en réalité la disparition totale de toute vie privée.

Est-ce une vision paranoïaque ? À vous d’en juger. Gardons en tête toutefois que ce sont les mêmes personnes qui nous traitaient de paranoïaques il y a dix ans qui nous disent aujourd’hui : « bah, tout le monde le savait que nous étions espionnés, je ne vois pas ce que ça change », « moi je n’ai rien à cacher, etc. »

Le courage de Snowden, de Poitras, de Greenwald, d’Assange et de quelques autres activistes déterminés, dont on veut croire qu’ils sont de plus en plus nombreux, nous donne l’exemple d’une lutte active pour nos libertés à laquelle chacun à sa manière peut et doit contribuer.

- La vidéo intégrale en anglais sur YouTube

- l’enregistrement audio intégral

- La transcription en anglais de la conférence due à poppingtonic, elle est sous licence Creative Commons Attribution-ShareAlike 4.0 International License.

- La traduction intégrale de Korben sur son blog

Traduction Framasoft des extraits essentiels de la conférence : sinma, goofy, Bruno, KoS, Asta, Pol, + anonymes

* * * * *

Présentateur : …ces applaudissements étaient pour vous, Glenn ! bienvenue au 30ème Chaos Communication Congress à Hambourg. À vous de jouer.

Glenn Greenwald : Merci, merci beaucoup.

Merci à tous pour cet accueil chaleureux, et merci également aux organisateurs de ce congrès pour m’avoir invité à prendre la parole. Ma réaction, quand j’ai appris qu’on me demandait de faire le discours inaugural de cette conférence, a été la même que celle que vous auriez peut-être eue à ma place, c’est-à-dire : « hein, quoi ? »

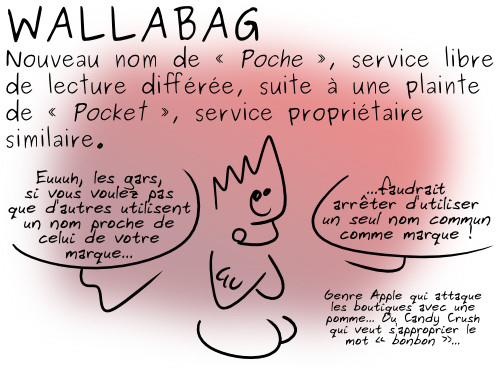

La raison en est que mes compétences cryptographiques et de hacker ne sont pas, c’est le moins que l’on puisse dire, reconnues mondialement. Vous le savez, on a déjà raconté plusieurs fois comment la couverture de la plus importante histoire de sécurité nationale de la dernière décennie a failli me filer entre les doigts, parce que je trouvais l’installation de PGP d’une difficulté et d’un ennui insurmontables.

Il existe une autre anecdote, très semblable, qui illustre le même problème, et qui je pense n’a pas encore été racontée, la voici : avant de me rendre à Hong Kong, j’ai passé de nombreuses heures avec Laura Poitras et Edward Snowden, à essayer de me mettre à niveau très vite sur les technologies basiques de sécurité qui m’étaient nécessaires pour rendre compte de cette histoire. Ils ont essayé de me guider dans l’usage de toutes sortes d’applications, pour finalement arriver à la conclusion que la seule que je pouvais maîtriser, du moins à l’époque et à ce moment-là, était TrueCrypt.

Ils m’ont appris les rudiments de TrueCrypt, et quand je suis arrivé à Hong Kong, avant d’aller dormir, j’ai voulu jouer un peu avec. J’ai appris par moi-même quelques fonctionnalités qu’ils ne m’avaient pas indiquées et j’ai vraiment gagné en confiance. Le troisième ou quatrième jour, je suis allé les rencontrer tous les deux, tout gonflé de fierté. Je leur ai montré toutes les choses nouvelles que j’avais appris à faire tout seul avec TrueCrypt et je me voyais déjà le Grand Gourou de la crypto. J’avais atteint un niveau vraiment avancé. Je les ai regardés tous les deux sans déceler la moindre admiration à mon égard. En fait, ce que j’ai vu, c’est qu’ils faisaient de gros efforts pour ne pas se regarder l’un l’autre avec les yeux qui leur sortaient de la tête.

Glenn Greenwald, photo par gage skidmore (CC BY-SA 2.0)

l’un des résultats les plus importants de ces six derniers mois… c’est le nombre croissant de personnes qui mesurent l’importance de la protection de la sécurité de leurs communications.

Je leur ai demandé : « Pourquoi réagissez-vous ainsi ? Ce n’était pas un exploit de réussir ça ? ». Il y a eu un grand blanc. Aucun ne voulait me répondre, puis finalement Snowden a rompu le silence : « TrueCrypt est un truc que peut maîtriser votre petit frère, rien de bien impressionnant. »

Je me souviens avoir été très déconfit, et me suis remis au travail. Bon, c’était il y a six mois. Entre-temps, les technologies de sécurité et de confidentialité sont devenues d’une importance primordiale dans tout ce que j’ai pu entreprendre. J’ai véritablement acquis des masses considérables de connaissances, à la fois sur leur importance et sur la façon dont elles fonctionnent. Je suis d’ailleurs loin d’être le seul. je pense que l’un des résultats les plus importants de ces six derniers mois, mais dont on a très peu débattu, c’est le nombre croissant de personnes qui mesurent l’importance de la protection de la sécurité de leurs communications.

Si vous regardez ma boîte mail depuis le mois de juillet, on y trouvait peut-être seulement 3 à 5 % des messages reçus chiffrés avec PGP. Ce pourcentage est passé à présent nettement au dessus des 50 %, voire plus. Quand nous avons débattu de la façon de monter notre nouvelle entreprise de presse, nous avons à peine passé quelques instants sur la question. Il était tout simplement implicite que nous allions tous faire usage des moyens de chiffrement les plus sophistiqués disponibles pour communiquer entre nous.

Et ce qui est à mon avis encore plus encourageant, c’est que toutes les fois où je suis contacté par des journalistes ou des activistes, ou quelqu’un qui travaille dans ce domaine, soit ils utilisent le chiffrement, soit ils sont gênés et honteux de ne pas savoir le faire, et dans ce cas s’excusent de leur méconnaissance et souhaitent apprendre à s’en servir bientôt.

C’est un changement radical vraiment remarquable, car même au cours de l’année dernière, toutes les fois où j’ai eu à discuter avec des journalistes spécialisés sur le sujet de la sécurité nationale dans le monde qui travaillaient sur quelques-unes des données les plus sensibles pratiquement aucun d’entre eux ne savait ce qu’était PGP ni OTR, ni n’avait connaissance des meilleures technologies qui permettent le renforcement de la confidentialité, et ne parlons même pas de savoir les utiliser. C’est vraiment encourageant de voir ces technologies se propager de façon généralisée.

Le gouvernement des États-Unis et ses alliés ne vont sûrement pas volontairement restreindre leur propre pouvoir de surveillance de manière significative.

Je pense que cela souligne un point extrêmement important, un de ceux qui me rend très optimiste. On me demande souvent si je pense que tout ce que nous avons appris au cours des six derniers mois, les déclarations et les débats qui ont été soulevés vont finalement changer quoi que ce soit et imposer une limite quelconque à l’état de la surveillance par les États-Unis.

Typiquement, quand les gens pensent que la réponse à cette question est oui, la chose qu’ils répètent le plus communément et qui est sans doute la moins significative, c’est qu’il se produira une sorte de débat, et que nos représentants, dans un régime démocratique, seront en mesure d’apporter des réponses à nos interrogations, et qu’ainsi ils vont imposer des limites en réformant la législation.

Rien de tout cela ne va probablement arriver. Le gouvernement des États-Unis et ses alliés ne vont sûrement pas volontairement restreindre leur propre pouvoir de surveillance de manière significative. En fait, la tactique du gouvernement états-unien que nous voyons sans cesse à l’œuvre, et que nous avons toujours constatée, consiste à faire exactement l’inverse : lorsque ces gens sont pris sur la main dans le sac et que cela jette le discrédit sur eux en provoquant scandales et polémiques, ils sont très habiles pour faire semblant de se réformer par eux-mêmes avec des gestes symboliques. Mais dans le même temps, ils ne font qu’apaiser la colère des citoyens et souvent augmenter leurs propre pouvoirs, qui pourtant sont à l’origine du scandale.

On l’a vu au milieu des années 70, quand on s’est sérieusement inquiété aux États-Unis, au moins autant qu’aujourd’hui, des capacités de surveillance et d’abus du gouvernement. La réaction du gouvernement a été de déclarer : « d’accord, nous allons nous engager dans toutes ces réformes, qui vont imposer des garde-fous à ces pouvoirs. Nous allons créer un tribunal spécial que le gouvernement devra saisir pour en avoir la permission avant de cibler les gens à surveiller. »

Cela sonnait bien, mais ils ont créé le tribunal de la façon la plus tordue possible. C’est un tribunal secret, devant lequel seul le gouvernement comparaît, où seuls les juges les plus pro-sécurité nationale sont nommés. Donc, ce tribunal donnait l’apparence d’une supervision quand, en réalité, c’était la chambre d’enregistrement la plus grotesque de tout le monde occidental. Il ne s’opposait quasiment jamais à quoi que ce soit. Ça créait simplement l’illusion qu’il existait un contrôle judiciaire.

Ils ont aussi prétendu qu’ils allaient créer des commissions au Congrès. Des commissions « de surveillance » qui auraient pour principal objectif de superviser les commissions sur le renseignement pour s’assurer qu’elles n’abusaient pas de leurs pouvoirs. Ce qu’ils ont fait en réalité c’est nommer immédiatement à la tête de ces commissions « de surveillance » les plus serviles des loyalistes.

Voilà des décennies que cela dure, et aujourd’hui nous avons deux membres les plus serviles et pro-NSA du Congrès à la tête de ces comités, qui sont là en réalité pour soutenir et justifier tout et n’importe quoi de la part de la NSA plutôt que de s’engager dans un véritable contrôle. Donc, encore une fois, tout est fait pour embellir le processus sans entamer de véritable réforme.

Ce processus est maintenant en train de se reproduire. Vous voyez le Président nommer une poignée de ses plus proches partisans dans ce « comité indépendant de la Maison Blanche » qui fait semblant de publier un rapport très équilibré et critique sur la surveillance étatique, mais en réalité, propose toute une gamme de mesures qui, au mieux, aboutiraient tout simplement à rendre ces programmes un peu plus acceptables aux yeux du public, et dans de nombreux cas, accroîtraient encore les capacités de la surveillance étatique, plutôt que de la brider de manière significative.

Alors pour savoir si nous aurons ou non des réformes significatives, il ne faut pas compter sur le processus classique de la responsabilité démocratique que nous avons tous appris à respecter. Il faut chercher ailleurs. Il est possible que des tribunaux imposeront des restrictions significatives en jugeant les programmes de surveillance contraires à la constitution.

Il est beaucoup plus probable que d’autres pays dans le monde qui sont vraiment indignés par les violations de la sécurité de leur vie privée sauront s’unir et créer des alternatives, soit en termes d’infrastructures, soit en termes juridiques pour empêcher les États-Unis d’exercer leur hégémonie sur Internet ou faire en sorte que le prix en soit beaucoup trop élevé. Je pense, c’est encore plus prometteur, que les grandes sociétés privées, les entreprises de l’Internet et bien d’autres commenceront enfin à payer le prix de leur collaboration avec ce régime d’espionnage.

…savoir si oui ou non Internet sera réellement cet outil de libération et de démocratisation ou s’il deviendra le pire outil de l’oppression humaine de toute l’histoire de l’humanité.

Nous avons déjà vu comment cela se passe quand leurs actions sont exposées au grand jour ; c’est alors qu’ils sont obligés de rendre des comptes pour tout ce qu’ils font, et ils prennent conscience que leurs intérêts économiques sont mis en péril par le système d’espionnage. Ils utilisent leur puissance inégalée pour exiger qu’il soit freiné. Je pense que tous ces éléments pourront vraisemblablement imposer de sérieuses limites à la surveillance d’état.

Mais en fin de compte je pense que les plus grands espoirs résident dans les personnes qui sont dans cette salle de conférence et dans les compétences que vous tous possédez. Les technologies de protection de la vie privée qui ont déjà été développées, telles que le navigateur Tor, PGP, OTR et toute une série d’autres applications, constituent autant de réels progrès pour empêcher le gouvernement des USA et ses alliés de faire intrusion dans le sanctuaire de nos communications privées.

Aucune de ces technologies n’est parfaite. Aucune n’est invulnérable, mais elles représentent toutes un sérieux obstacle aux capacités du gouvernement des États-Unis à s’attaquer toujours davantage à notre vie privée. Et en fin de compte, le combat pour la liberté d’Internet, la question qui va se jouer je pense, principalement, sur le terrain de guerre technologique, est de savoir si oui ou non Internet sera réellement cet outil de libération et de démocratisation ou s’il deviendra le pire outil de l’oppression humaine de toute l’histoire de l’humanité.

La NSA et le gouvernement américain le savent certainement. C’est pourquoi Keith Alexander enfile son petit déguisement, ses jeans de papa, son tee-shirt noir de rebelle et va aux conférences de hackers.

Et c’est pour cela que les entreprises de la Silicon Valley, comme Palantir Technologies, déploient tant d’efforts à se dépeindre comme des rebelles luttant pour les libertés civiles, alors qu’elles passent la plupart de leur temps à travailler main dans la main avec les agences de renseignement et la CIA pour accroître leurs capacités. Elles cherchent en effet à attirer les jeunes cerveaux de leur côté, du côté de la destruction de la vie privée et de la mise d’Internet au service des organisations les plus puissantes du monde.